答案:金山毒霸反病毒实验室于11月27日在国内率先捕获一个恶性混合型病毒,命名为“安哥”(Hack.Agobot03.aw 别名:“高波变种3T”)。该病毒具有远程控制的黑客功能和利用“RPC漏洞”进行高速传播的蠕虫特性,因此它是一个兼据黑客木马和蠕虫特点混合型病毒。“安哥”病毒的这一特点使其具有更强的破坏力和更快的传播速度。据了解,到现在已有多个局域网和上千用户中招,请各位网络用户立即升级毒霸病毒库11月27日版本,即可完全处理该病毒及其变种。

据金山反病毒工程师介绍:该病毒有多个变种,多达几十种,最初仅以黑客木马的身份出现,直到现在更集成了蠕虫病毒的能力,采用“冲击波”所使用的RPC漏洞攻击,使其传播速度极快,造成的危害大大高出了早些时候泛滥的“冲击波”(Worm.Msblast)病毒。此次变种病毒所攻击的目标更着重于局域网,利用超大型的“密码表”来攻击局域网中的计算机,感染整个域局网,从而导致整个局域网络瘫痪。

该病毒发作时会造成中毒用户的计算机出现无法进行复制、粘贴等操作,无法正常使用如OFFICE和IE浏览器等软件,并且大量浪费系统资源,造成速度狂降、甚至死机的现象。病毒还会利用IRC软件开启后门等待远程黑客的控制,尝试偷取用户使用的正版软件的序列号等重要信息,造成直接的经济损失。病毒为保证自己的生存期,还会中止大量的知名反病毒软件和网络安全软件。

金山毒霸反病毒工程师警告:该病毒已在网络中大肆传播,并且具有很强的危害性,特别是针对局域网用户。金山毒霸已于11月27日进行了紧急升级,11月27日的病毒库可完全清除该病毒及其变种,请各位用户,特别是企业用户及时升级。没有金山毒霸的用户请使用在线查毒和下载版来抵御该病毒的危害。病毒名称: Hack.Agobot3.aw

中文名称: 安哥

威胁级别: 3A

病毒别名:“高波变种3T”(Worm.Agobot.3.t) [瑞星]

Backdoor.Agobot.03.aw [AVP]

病毒类型: 黑客、蠕虫

受影响系统: WinNT/Win2K/WinXP/Win2003

该病毒兼具黑客和蠕虫的功能,利用IRC软件开启后门,等待黑客控制。使用RPC漏洞和WebDAV漏洞进行高速传播。猜测弱口令重点攻击局域网,造成局域网瘫痪。

金山毒霸已于11月27日进行了应急处理,并在当天升级了病毒库。升级到11月27日的病毒库可完全处理该病毒及其变种。

技术细节

1、利用利用RPC DCOM漏洞和WebDAV漏洞在网络中高速传播;

2、使用内部包含的超大型“密码表”猜口令的方式攻击局域网中的计算机,感染整个局域网,造成网络瘫痪;

3、系统修改:

A.将自身复制为%System%\scvhost.exe.

B.在注册表的主键:

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run

中添加如下键值:

"servicehost"="Scvhost.exe"

C.在注册表的主键:

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\RunServicces

中添加如下键值:

"servicehost"="Scvhost.exe"

4、中止许多知名反病毒软件和网络安全软件;

5、利用IRC软件开启后门;

6、试图偷取被感染计算机内的正版软件序列号等重要信息;

7、该病毒可造成计算机不稳定,出现计算机运行速度和网络传输速度极剧下降,复制、粘贴等系统功能不可用,OFFICE和IE浏览器软件异常等现象。

解决方案

A、升级金山毒霸病毒库到11月27日的版本或下载“安哥”专杀工具,可完全处理该病毒;请到此链接下载专杀工具 http://www.duba.net/download/3/100.shtml

B、为系统打上MS03-026 RPC DCOM漏洞补丁(823980) 和MS03-007 WebDAV漏洞补丁(815021),并为系统管理员帐号设置一个更为强壮的密码。

MS03-026 RPC DCOM漏洞补丁(823980)下载地址:

http://support.microsoft.com/default.aspx?kbid=823980

MS03-007 WebDAV漏洞补丁(815021)下载地址:

http://support.microsoft.com/default.aspx?kbid=815021

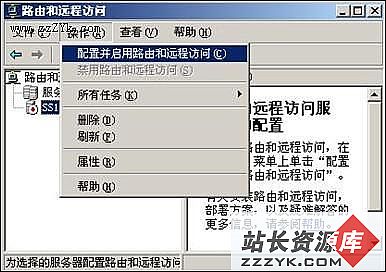

C、手工清除

打开进程管理器,找到名为"scvhost.exe"的进程,并将其结束;在注册表中的项:HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run[未结束]下删除如下键值:

"servicehost"="Scvhost.exe"

在注册表中的项:

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\RunServices

下删除如下键值:

"servicehost"="Scvhost.exe"

删除以下文件:

%System%\scvhost.exe

专家提醒:

1、请及时升级您的毒霸到最新。因为病毒随时在产生,金山毒霸的病毒库也会随时升级中,请多关注金山毒霸安全咨询网( duba.net )上的最新病毒公告,或者订阅金山毒霸的“病毒短信”,为您提供最新最快的病毒信息和毒霸的升级信息;

2、打开网络和病毒防火墙,为您的系统打上微软的最新补丁。杀病毒不如防病毒,只要防止住病毒进入的通道,就可彻底免除病毒带来的危害;

3、不随意打开陌生人的邮件。当今的病毒不再只是通过计算机来传播,病毒制作者会利用人们好奇的心理来骗取自己激活的机会,如前段时间的“911”蠕虫病毒,就是利用人们对“911”事件的关注心态,来骗取用户打开邮件,从而使用病毒获得激活进会。大量的木马和黑客程序都会以这种方式来获得运行权;

4、掌握一些相关的系统操作知识,这样可以方便、及时的发现新病毒。