答案:现在很多人用WIN2000做4F,也有不少人的4F被黑过,其实大多数4F被黑,不是什么版本后门,而是你的电脑系统被黑客入侵了,下面我会给大家详细的讲解防范措施

Windows2000 含有很多的安全功能和选项,如果你合理的配置它们,那么windows 2000将会是一个很安全的操作系统.。

初级安全篇1.物理安全

服务器应该安放在安装了监视器的隔离房间内,并且监视器要保留15天以上的摄像记录。另外,机箱,键盘,电脑桌抽屉要上锁,以确保旁人即使进入房间也无法使用电脑,钥匙要放在另外的安全的地方。2.停掉Guest 帐号

在计算机管理的用户里面把guest帐号停用掉,任何时候都不允许guest帐号登陆系统。为了保险起见,最好给guest 加一个复杂的密码,你可以打开记事本,在里面输入一串包含特殊字符,数字,字母的长字符串,然后把它作为guest帐号的密码拷进去。3.限制不必要的用户数量

去掉所有的duplicate user 帐户, 测试用帐户, 共享帐号,普通部门帐号等等。用户组策略设置相应权限,并且经常检查系统的帐户,删除已经不在使用的帐户。这些帐户很多时候都是黑客们入侵系统的突破口,系统的帐户越多,黑客们得到合法用户的权限可能性一般也就越大。国内的nt/2000主机,如果系统帐户超过10个,一般都能找出一两个弱口令帐户。我曾经发现一台主机197个帐户中竟然有180个帐号都是弱口令帐户。4.创建2个管理员用帐号

虽然这点看上去和上面这点有些矛盾,但事实上是服从上面的规则的。 创建一个一般权限帐号用来收信以及处理一些*常事物,另一个拥有Administrators 权限的帐户只在需要的时候使用。可以让管理员使用 “ RunAS” 命令来执行一些需要特权才能作的一些工作,以方便管理。5.把系统administrator帐号改名

大家都知道,windows 2000 的administrator帐号是不能被停用的,这意味着别人可以一遍又一边的尝试这个帐户的密码。把Administrator帐户改名可以有效的防止这一点。当然,请不要使用Admin之类的名字,改了等于没改,尽量把它伪装成普通用户,比如改成:guestone 。6.创建一个陷阱帐号

什么是陷阱帐号? Look!>创建一个名为” Administrator”的本地帐户,把它的权限设置成最低,什么事也干不了的那种,并且加上一个超过10位的超级复杂密码。这样可以让那些 Scripts s忙上一段时间了,并且可以借此发现它们的入侵企图。或者在它的login scripts上面做点手脚。嘿嘿,够损!7.把共享文件的权限从”everyone”组改成“授权用户”

“everyone” 在win2000中意味着任何有权进入你的网络的用户都能够获得这些共享资料。任何时候都不要把共享文件的用户设置成”everyone”组。包括打印共享,默认的属性就是”everyone”组的,一定不要忘了改。8.使用安全密码

一个好的密码对于一个网络是非常重要的,但是它是最容易被忽略的。前面的所说的也许已经可以说明这一点了。一些公司的管理员创建帐号的时候往往用公司名,计算机名,或者一些别的一猜就到的东西做用户名,然后又把这些帐户的密码设置得N简单,比如 “welcome” “iloveyou” “letmein”或者和用户名相同等等。这样的帐户应该要求用户首此登陆的时候更改成复杂的密码,还要注意经常更改密码。前些天在IRC和人讨论这一问题的时候,我们给好密码下了个定义:安全期内无法破解出来的密码就是好密码,也就是说,如果人家得到了你的密码文档,必须花43天或者更长的时间才能破解出来,而你的密码策略是42天必须改密码。9.设置屏幕保护密码

很简单也很有必要,设置屏幕保护密码也是防止内部人员破坏服务器的一个屏障。注意不要使用OpenGL和一些复杂的屏幕保护程序,浪费系统资源,让他黑屏就可以了。还有一点,所有系统用户所使用的机器也最好加上屏幕保护密码。10. 使用NTFS格式分区

把服务器的所有分区都改成NTFS格式。NTFS文件系统要比FAT,FAT32的文件系统安全得多。这点不必多说,想必大家得服务器都已经是NTFS的了。11.运行防毒软件

我见过的Win2000/Nt服务器从来没有见到有安装了防毒软件的,其实这一点非常重要。一些好的杀毒软件不仅能杀掉一些著名的病毒,还能查杀大量木马和后门程序。这样的话,“黑客”们使用的那些有名的木马就毫无用武之地了。不要忘了经常升级病毒库12.保障备份盘的安全

一旦系统资料被破坏,备份盘将是你恢复资料的唯一途径。备份完资料后,把备份盘防在安全的地方。千万别把资料备份在同一台服务器上,那样的话,还不如不要备份。

中级安全篇:

1.利用win2000的安全配置工具来配置策略

微软提供了一套的基于MMC(管理控制台)安全配置和分析工具,利用他们你可以很方便的配置你的服务器以满足你的要求。具体内容请参考微软主页:

http://www.microsoft.com/windows2000/techi...y/sctoolset.asp2.关闭不必要的服务

windows 2000 的 Terminal Services(终端服务),IIS ,和RAS都可能给你的系统带来安全漏洞。为了能够在远程方便的管理服务器,很多机器的终端服务都是开着的,如果你的也开了,要确认你已经正确的配置了终端服务。有些恶意的程序也能以服务方式悄悄的运行。要留意服务器上面开启的所有服务,中期性(每天)的检查他们。下面是C2级别安装的默认服务:

Computer Browser service TCP/IP NetBIOS Helper

Microsoft DNS server Spooler

NTLM SSP Server

RPC Locator WINS

RPC service Workstation

Netlogon Event log3.关闭不必要的端口

关闭端口意味着减少功能,在安全和功能上面需要你作一点决策。如果服务器安装在防火墙的后面,冒的险就会少些,但是,永远不要认为你可以高枕无忧了。用端口扫描器扫描系统所开放的端口,确定开放了哪些服务是黑客入侵你的系统的第一步。\system32\drivers\etc\services 文件中有知名端口和服务的对照表可供参考。具体方法为:

网上邻居>属性>本地连接>属性>internet 协议(tcp/ip)>属性>高级>选项>tcp/ip筛选>属性 打开tcp/ip筛选,添加需要的tcp,udp,协议即可。4.打开审核策略

开启安全审核是win2000最基本的入侵检测方法。当有人尝试对你的系统进行某些方式(如尝试用户密码,改变帐户策略,未经许可的文件访问等等)入侵的时候,都会被安全审核记录下来。很多的管理员在系统被入侵了几个月都不知道,直到系统遭到破坏。下面的这些审核是必须开启的,其他的可以根据需要增加:

策略 设置

审核系统登陆事件 成功,失败

审核帐户管理 成功,失败

审核登陆事件 成功,失败

审核对象访问 成功

审核策略更改 成功,失败

审核特权使用 成功,失败

审核系统事件 成功,失败5.开启密码密码策略

策略 设置

密码复杂性要求 启用

密码长度最小值 6位

强制密码历史 5 次

强制密码历史 42 天6.开启帐户策略

策略 设置

复位帐户锁定计数器 20分钟

帐户锁定时间 20分钟

帐户锁定阈值 3次7.设定安全记录的访问权限

安全记录在默认情况下是没有保护的,把他设置成只有Administrator和系统帐户才有权访问。8.把敏感文件存放在另外的文件服务器中

虽然现在服务器的硬盘容量都很大,但是你还是应该考虑是否有必要把一些重要的用户数据(文件,数据表,项目文件等)存放在另外一个安全的服务器中,并且经常备份它们。9.不让系统显示上次登陆的用户名

默认情况下,终端服务接入服务器时,登陆对话框中会显示上次登陆的帐户明,本地的登陆对话框也是一样。这使得别人可以很容易的得到系统的一些用户名,进而作密码猜测。修改注册表可以不让对话框里显示上次登陆的用户名,具体是:

HKLM\Software\Microsoft\Windows NT\CurrentVersion\Winlogon\DontDisplayLastUserName

把 REG_SZ 的键值改成 1 .10.禁止建立空连接

默认情况下,任何用户通过通过空连接连上服务器,进而枚举出帐号,猜测密码。我们可以通过修改注册表来禁止建立空连接:

Local_Machine\System\CurrentControlSet\Control\LSA-RestrictAnonymous 的值改成”1”即可。10.到微软网站下载最新的补丁程序

很多网络管理员没有访问安全站点的习惯,以至于一些漏洞都出了很久了,还放着服务器的漏洞不补给人家当靶子用。谁也不敢保证数百万行以上代码的2000不出一点安全漏洞,经常访问微软和一些安全站点,下载最新的service pack和漏洞补丁,是保障服务器长久安全的唯一方法。

高级篇:

1. 关闭 DirectDraw

这是C2级安全标准对视频卡和内存的要求。关闭DirectDraw可能对一些需要用到DirectX的程序有影响(比如游戏,在服务器上玩星际争霸?我晕..?$%?$^%^&??),但是对于绝大多数的商业站点都应该是没有影响的。 修改注册表 HKLM\SYSTEM\CurrentControlSet\Control\GraphicsDrivers\DCI 的Timeout(REG_DWORD)为 0 即可。2.关闭默认共享

win2000安装好以后,系统会创建一些隐藏的共享,你可以在cmd下打 net share 查看他们。网上有很多关于IPC入侵的文章,相信大家一定对它不陌生。要禁止这些共享 ,打开 管理工具>计算机管理>共享文件夹>共享 在相应的共享文件夹上按右键,点停止共享即可,不过机器重新启动后,这些共享又会重新开启的。

默认共享目录 路径和功能C?$ D?$ E?$ 每个分区的根目录。Win2000 Pro版中,只有Administrator

和Backup Operators组成员才可连接,Win2000 Server版本

Server Operatros组也可以连接到这些共享目录

ADMIN?$ %SYSTEMROOT% 远程管理用的共享目录。它的路径永远都

指向Win2000的安装路径,比如 c:\winntFAX?$ 在Win2000 Server中,FAX?$在fax客户端发传真的时候会到。

IPC?$ 空连接。IPC?$共享提供了登录到系统的能力。

NetLogon 这个共享在Windows 2000 服务器的Net Login 服务在处

理登陆域请求时用到

PRINT?$ %SYSTEMROOT%\SYSTEM32\SPOOL\DRIVERS 用户远程管理打印机解决办法:

打开注册表编辑器。REGEDIT

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\lanmanserver\parameters

在右边建立一个名为AutoShareServer的DWORD键。值为0

3.禁止dump file的产生

dump文件在系统崩溃和蓝屏的时候是一份很有用的查找问题的资料(不然我就照字面意思翻译成垃圾文件了)。然而,它也能够给黑客提供一些敏感信息比如一些应用程序的密码等。要禁止它,打开 控制面板>系统属性>高级>启动和故障恢复 把 写入调试信息 改成无。要用的时候,可以再重新打开它。4.使用文件加密系统EFS

Windows2000 强大的加密系统能够给磁盘,文件夹,文件加上一层安全保护。这样可以防止别人把你的硬盘挂到别的机器上以读出里面的数据。记住要给文件夹也使用EFS,而不仅仅是单个的文件。 有关EFS的具体信息可以查看

http://www.microsoft.com/windows2000/techi...ity/encrypt.asp5.加密temp文件夹

一些应用程序在安装和升级的时候,会把一些东西拷贝到temp文件夹,但是当程序升级完毕或关闭的时候,它们并不会自己清除temp文件夹的内容。所以,给temp文件夹加密可以给你的文件多一层保护。6.锁住注册表

在windows2000中,只有administrators和Backup Operators才有从网络易做图问注册表的权限。如果你觉得还不够的话,可以进一步设定注册表访问权限,详细信息请参考:

http://support.microsoft.com/support/kb/ar...s/Q153/1/83.asp7.关机时清除掉页面文件

页面文件也就是调度文件,是win2000用来存储没有装入内存的程序和数据文件部分的隐藏文件。一些第三方的程序可以把一些没有的加密的密码存在内存中,页面文件中也可能含有另外一些敏感的资料。 要在关机的时候清楚页面文件,可以编辑注册表

HKLM\SYSTEM\CurrentControlSet\Control\Session Manager\Memory Management

把ClearPageFileAtShutdown的值设置成1。8.禁止从软盘和CD Rom启动系统

一些第三方的工具能通过引导系统来绕过原有的安全机制。如果你的服务器对安全要求非常高,可以考虑使用可移动软盘和光驱。把机箱锁起来扔不失为一个好方法。9.考虑使用智能卡来代替密码

对于密码,总是使安全管理员进退两难,容易受到 10phtcrack 等工具的攻击,如果密码太复杂,用户把为了记住密码,会把密码到处乱写。如果条件允许,用智能卡来代替复杂的密码是一个很好的解决方法。10.考虑使用IPSec

正如其名字的含义,IPSec 提供 IP 数据包的安全性。IPSec 提供身份验证、完整性和可选择的机密性。发送方计算机在传输之前加密数据,而接收方计算机在收到数据之后解密数据。利用IPSec可以使得系统的安全性能大大增强。

Win2000 Server的安全

一、 定制自己的WIN2000 SERVER1. 版本的选择:WIN2000有各种语言的版本,可以选择英文版或简体中文版,我强烈建议:在语言不成为障碍的情况下,请一定使用英文版。要知道,微软的产品是以Bug & Patch而著称的,中文版的Bug远远多于英文版,而补丁一般还会迟至少半个月。

2. 组件的定制:win2000在默认情况下会安装一些常用的组件,但是正是这个默认安装是极度危险的(米特尼科说过,他可以进入任何一台默认安装的服务器,不过如果你的主机是WIN2000 SERVER的默认安装,我可以告诉你,你死定了),你应该确切的知道你需要哪些服务,而且仅仅安装你确实需要的服务,根据安全原则,最少的服务+最小的权限=最大的安全。典型的WEB服务器需要的最小组件选择是:只安装IIS的Com Files,IIS Snap-In,WWW Server组件。如果你确实需要安装其他组件,请慎重,特别是:Indexing Service, FrontPage 2000 Server Extensions, Internet Service Manager (HTML)这几个危险服务。

3. 管理应用程序的选择

选择一个好的远程管理软件是非常重要的事,这不仅仅是安全方面的要求,也是应用方面的需要。Win2000的Terminal Service是基于RDP(远程桌面协议)的远程控制软件,他的速度快,操作方便,比较适合用来进行常规操作。但是,Terminal Service也有其不足之处,由于它使用的是虚拟桌面,再加上微软编程的不严谨,当你使用Terminal Service进行安装软件或重起服务器等与真实桌面交互的操作时,往往会出现哭笑不得的现象,例如:使用Terminal Service重起微软的认证服务器(Compaq, IBM等)可能会直接关机。二、 正确安装WIN2000 SERVER

1.分区和逻辑盘的分配,有一些朋友为了省事,将硬盘仅仅分为一个逻辑盘,所有的软件都装在C驱上,这是很不好的,建议最少建立两个分区,一个系统分区,一个应用程序分区,如果把系统和IIS放在同一个驱动器会导致系统文件的泄漏甚至入侵者远程获取ADMIN。推荐的安全配置是建立三个逻辑驱动器,第一个大于2G,用来装系统和重要的日志文件,第二个放IIS,第三个放FTP,这样无论IIS或FTP出了安全漏洞都不会直接影响到系统目录和系统文件。要知道,IIS和FTP是对外服务的,比较容易出问题。而把IIS和FTP分开主要是为了防止入侵者上传程序并从IIS中运行。(这个可能会导致程序开发人员和编辑的苦恼,管他呢,反正你是管理员)

2.安装顺序的选择:

首先,何时接入网络:Win2000在安装时有一个漏洞,在你输入Administrator密码后,系统就建立了ADMIN?$的共享,但是并没有用你刚刚输入的密码来保护它,这种情况一直持续到你再次启动后,在此期间,任何人都可以通过ADMIN?$进入你的机器;同时,只要安装一完成,各种服务就会自动运行,而这时的服务器是满身漏洞,非常容易进入的,因此,在完全安装并配置好win2000 SERVER之前,一定不要把主机接入网络。

其次,补丁的安装:补丁的安装应该在所有应用程序安装完之后,因为补丁程序往往要替换/修改某些系统文件,如果先安装补丁再安装应用程序有可能导致补丁不能起到应有的效果,例如:IIS的HotFix就要求每次更改IIS的配置都需要安装。

三、 安全配置WIN2000 SERVER

即使正确安装了WIN2000 SERVER,系统还是有很多的漏洞,还需要进一步进行细致地配置。

1.端口:端口是计算机和外部网络相连的逻辑接口,也是计算机的第一道屏障,端口配置正确与否直接影响到主机的安全,一般来说,仅打开你需要使用的端口会比较安全,配置的方法是在网卡属性-TCP/IP-高级-选项-TCP/IP筛选中启用TCP/IP筛选,不过对于win2000的端口过滤来说,有一个不好的特性:只能规定开哪些端口,不能规定关闭哪些端口,这样对于需要开大量端口的用户就比较痛苦。

2.IIS:IIS是微软的组件中漏洞最多的一个,平均两三个月就要出一个漏洞,而微软的IIS默认安装又实在不敢恭维,所以IIS的配置是我们的重点,现在大家跟着我一起来:

首先,把C盘那个什么Inetpub目录彻底删掉,在D盘建一个Inetpub(要是不用默认目录名,也可以改一个名字,但是自己要记得),在IIS管理器中将主目录指向D:\Inetpub;

其次,那个IIS安装时默认的什么scripts等虚拟目录一概删除(罪恶之源呀,忘了http://www.target.com/scripts/..%c1%1c../winnt/system32/cmd.exe了?我们虽然已经把Inetpub从系统盘挪出来了,但是还是小心为上),如果你需要什么权限的目录可以自己慢慢建,需要什么权限开什么。(特别注意写权限和执行程序的权限,没有绝对的必要千万不要给)

第三,应用程序配置:在IIS管理器中删除必须之外的任何无用映射,必须指的是ASP, ASA和其他你确实需要用到的文件类型,例如你用到stml等(使用server side include),实际上90%的主机有了上面两个映射就够了,其余的映射几乎每个都有一个凄惨的故事:htw, htr, idq, ida……想知道这些故事?去查以前的漏洞列表吧。什么?找不到在哪里删?在IIS管理器中右击主机->属性->WWW服务 编辑->主目录 配置->应用程序映射,然后就开始一个个删吧(里面没有全选的,嘿嘿)。接着在刚刚那个窗口的应用程序调试书签内将脚本错误消息改为发送文本(除非你想ASP出错的时候用户知道你的程序/网络/数据库结构),错误文本写什么?随便你喜欢,自己看着办。点击确定退出时别忘了让虚拟站点继承你设定的属性。

为了对付日益增多的cgi漏洞扫描器,还有一个小技巧可以参考,在IIS中将HTTP404 Object Not Found出错页面通过URL重定向到一个定制HTM文件,可以让目前绝大多数CGI漏洞扫描器失灵。其实原因很简单,大多数CGI扫描器在编写时为了方便,都是通过查看返回页面的HTTP代码来判断漏洞是否存在的,例如,著名的IDQ漏洞一般都是通过取1.idq来检验,如果返回HTTP200,就认为是有这个漏洞,反之如果返回HTTP404就认为没有,如果你通过URL将HTTP404出错信息重定向到HTTP404.htm文件,那么所有的扫描无论存不存在漏洞都会返回HTTP200,90%的CGI扫描器会认为你什么漏洞都有,结果反而掩盖了你真正的漏洞,让入侵者茫然无处下手。

最后,为了保险起见,可以使用IIS的备份功能,将刚刚的设定全部备份下来,这样就可以随时恢复IIS的安全配置。还有,如果你怕IIS负荷过高导致服务器满负荷死机,也可以在性能中打开CPU限制,例如将IIS的最大CPU使用率限制在70%。

3.账号安全:

Win2000的账号安全是另一个重点,首先,Win2000的默认安装允许任何用户通过空用户得到系统所有账号/共享列表,这个本来是为了方便局域网用户共享文件的,但是一个远程用户也可以得到你的用户列表并使用暴力法破解用户密码。很多朋友都知道可以通过更改注册表Local_Machine\System\CurrentControlSet\Control\LSA-RestrictAnonymous = 1来禁止139空连接,实际上win2000的本地安全策略(如果是域服务器就是在域服务器安全和域安全策略中)就有这样的选项RestrictAnonymous(匿名连接的额外限制),这个选项有三个值:

0:None. Rely on default permissions(无,取决于默认的权限)

1:Do not allow enumeration of SAM accounts and shares(不允许枚举SAM帐号和共享)

2:No access without explicit anonymous permissions(没有显式匿名权限就不允许访问)

0这个值是系统默认的,什么限制都没有,远程用户可以知道你机器上所有的账号、组信息、共享目录、网络传输列表(NetServerTransportEnum等等,对服务器来说这样的设置非常危险。

1这个值是只允许非NULL用户存取SAM账号信息和共享信息。

2这个值是在win2000中才支持的,需要注意的是,如果你一旦使用了这个值,你的共享估计就全部完蛋了,所以我推荐你还是设为1比较好。好了,入侵者现在没有办法拿到我们的用户列表,我们的账户安全了……慢着,至少还有一个账户是可以跑密码的,这就是系统内建的administrator,怎么办?我改改改,在计算机管理->用户账号中右击administrator然后改名,改成什么随便你,只要能记得就行了。

不对不对,我都已经改了用户名了,怎么还是有人跑我管理员的密码?幸好我的密码够长,但是这也不是办法呀?嗯,那肯定是在本地或者Terminal Service的登录界面看到的,好吧,我们再来把HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\WindowsNT\CurrentVersion\winlogon项中的Don’t Display Last User Name串数据改成1,这样系统不会自动显示上次的登录用户名。

将服务器注册表HKEY_LOCAL_ MACHINE\SOFTWARE\Microsoft\ WindowsNT\CurrentVersion\Winlogon项中的Don't Display Last User Name串数据修改为1,隐藏上次登陆控制台的用户名(哇,世界清静了)。

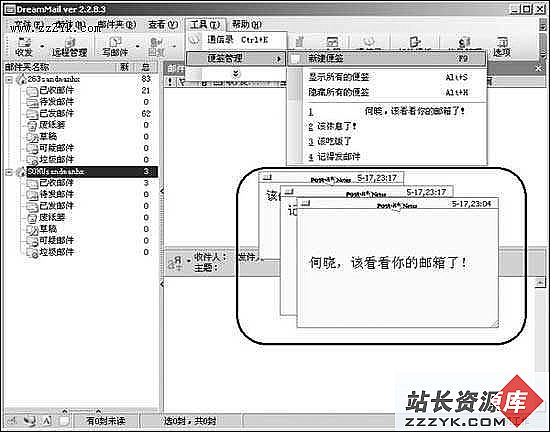

5.安全日志:我遇到过这样的情况,一台主机被别人入侵了,系统管理员请我去追查凶手,我登录进去一看:安全日志是空的,倒,请记住:Win2000的默认安装是不开任何安全审核的!那么请你到本地安全策略->审核策略中打开相应的审核,推荐的审核是:

账户管理 成功 失败

登录事件 成功 失败

对象访问 失败

策略更改 成功 失败

特权使用 失败

系统事件 成功 失败

目录服务访问 失败

账户登录事件 成功 失败

审核项目少的缺点是万一你想看,却发现没有记录;审核项目太多不仅会占用系统资源而且会导致你根本没空去看,这样就失去了审核的意义。与之相关的是:

在账户策略->密码策略中设定:

密码复杂性要求 启用

密码长度最小值 6位

强制密码历史 5次

最长存留期 30天

在账户策略->账户锁定策略中设定:

账户锁定 3次错误登录

锁定时间 20分钟

复位锁定计数 20分钟同样,Terminal Service的安全日志默认也是不开的,我们可以在Terminal Service Configration(远程服务配置)-权限-高级中配置安全审核,一般来说只要记录登录、注销事件就可以了。

7.目录和文件权限:

为了控制好服务器上用户的权限,同时也为了预防以后可能的入侵和溢出,我们还必须非常小心地设置目录和文件的访问权限,NT的访问权限分为:读取、写入、读取及执行、修改、列目录、完全控制。在默认的情况下,大多数的文件夹对所有用户(Everyone这个组)是完全敞开的(Full Control),你需要根据应用的需要进行权限重设。在进行权限控制时,请记住以下几个原则:

1、限是累计的:如果一个用户同时属于两个组,那么他就有了这两个组所允许的所有权限;

2、拒绝的权限要比允许的权限高(拒绝策略会先执行),如果一个用户属于一个被拒绝访问某个资源的组,那么不管其他的权限设置给他开放了多少权限,他也一定不能访问这个资源。所以请非常小心地使用拒绝,任何一个不当的拒绝都有可能造成系统无易做图常运行;

3>文件权限比文件夹权限高(这个不用解释了吧?)

4>利用用户组来进行权限控制是一个成熟的系统管理员必须具有的优良习惯之一;

5>仅给用户真正需要的权限,权限的最小化原则是安全的重要保障;8.预防DoS:

在注册表HKLM\SYSTEM\CurrentControlSet\Services\Tcpip\Parameters中更改以下值可以帮助你防御一定强度的DoS攻击

SynAttackProtect REG_DWORD 2

EnablePMTUDiscovery REG_DWORD 0

NoNameReleaseOnDemand REG_DWORD 1

EnableDeadGWDetect REG_DWORD 0

KeepAliveTime REG_DWORD 300,000

PerformRouterDiscovery REG_DWORD 0

EnableICMPRedirects REG_DWORD 0ICMP攻击:ICMP的风暴攻击和碎片攻击也是NT主机比较头疼的攻击方法,其实应付的方法也很简单,win2000自带一个Routing & Remote Access工具,这个工具初具路由器的雏形(微软真是的,什么都要做?听说最近又要做防火墙了)。在这个工具中,我们可以轻易的定义输入输出包过滤器,例如,设定输入ICMP代码255丢弃就表示丢弃所有的外来ICMP报文(让你炸?我丢、丢、丢)

四、 需要注意的一些事:

实际上,安全和应用在很多时候是矛盾的,因此,你需要在其中找到平衡点,毕竟服务器是给用户用而不是做OPEN HACK的,如果安全原则妨碍了系统应用,那么这个安全原则也不是一个好的原则。

网络安全是一项系统工程,它不仅有空间的跨度,还有时间的跨度。很多朋友(包括部分系统管理员)认为进行了安全配置的主机就是安全的,其实这其中有个误区:我们只能说一台主机在一定的情况一定的时间上是安全的,随着网络结构的变化、新的漏洞的发现,管理员/用户的操作,主机的安全状况是随时随地变化着的,只有让安全意识和安全制度贯穿整个过程才能做到真正的安全。四、提高IIS 5.0网站服务器执行效率的八种方法

1. 启用HTTP的持续作用可以改善15~20%的执行效率。

2. 不启用记录可以改善5~8%的执行效率。

3. 使用 [独立] 的处理程序会损失20%的执行效率。

4. 增加快取记忆体的保存档案数量,可提高Active Server Pages之效能。

5. 勿使用CGI程序。

6. 增加IIS 5.0电脑CPU数量。

7. 勿启用ASP侦错功能。

8. 静态网页采用HTTP 压缩,大约可以减少20%的传输量。简单介绍如下:

1、启用HTTP的持续作用

启用HTTP的持续作用(Keep-Alive)时,IIS与浏览器的连线不会断线,可以改善执行效率,直到浏览器关闭时连线才会断线。因为维持「Keep-Alive」状态时,於每次用户端请求时都不须重新建立一个新的连接,所以将改善伺服器的效率。

此功能为HTTP 1.1预设的功能,HTTP 1.0加上Keep-Alive header也可以提供HTTP的持续作用功能。

2、启用HTTP的持续作用可以改善15~20%的执行效率。

如何启用HTTP的持续作用呢?步骤如下:

在 [Internet服务管理员] 中,选取整个IIS电脑、或Web站台,於 [内容] 之 [主目录] 页,勾选 [HTTP的持续作用] 选项。

3、不启用记录

不启用记录可以改善5~8%的执行效率。

如何设定不启用记录呢?步骤如下:

在 [Internet服务管理员] 中,选取整个IIS电脑、或Web站台,於 [内容] 之 [主目录] 页,不勾选 [启用记录] 选项。

设定非独立的处理程序

使用 [独立] 的处理程序会损失20%的执行效率,此处所谓「独立」系指将 [主目录]、[虚拟目录] 页之应用程式保护选项设定为 [高(独立的)] 时。因此 [应用程式保护] 设定为 [低 (IIS处理程序)] 时执行效率较高,设定画面如下:

如何设定非「独立」的处理程序呢?步骤如下:

在 [Internet服务管理员] 中,选取整个IIS电脑、Web站台、或应用程式的起始目录。於 [内容] 之 [主目录]、[虚拟目录] 页,设定应用程式保护选项为 [低 (IIS处理程序)] 。

4、调整快取(Cache)记忆体

IIS 5.0将静态的网页资料暂存於快取(Cache)记忆体当中;IIS 4.0则将静态的网页资料暂存於档案当中。调整快取(Cache)记忆体的保存档案数量可以改善执行效率。 ASP指令档案执行过後,会在暂存於快取(Cache)记忆体中以提高执行效能。增加快取记忆体的保存档案数量,可提高Active Server Pages之效能。

可以设定所有在整个IIS电脑、「独立」Web站台、或「独立」应用程式上执行之应用程式的快取记忆体档案数量。

如何设定快取(Cache)功能呢?步骤如下:

在 [Internet服务管理员] 中,选取整个IIS电脑、「独立」Web站台、或「独立」应用程式的起始目录。於 [内容] 之 [主目录]、[虚拟目录] 页,按下 [设定] 按钮时,即可由 [处理程序选项] 页设定 [指令档快取记忆体] 。

如何设定快取(Cache)记忆体档案数量呢?步骤如下:

在 [Internet服务管理员] 中,选取整个IIS电脑、或Web站台的起始目录。於 [内容] 之 [伺服器扩充程式] 页,按下 [设定] 按钮。

即可设定快取(Cache)记忆体档案数量。

5、勿使用CGI程式

使用CGI程式时,因为处理程序(Process)须不断地产生与摧毁,造成执行效率不佳。

一般而言,执行效率比较如下:

静态网页(Static):100

ISAPI:50

ASP:10

CGI:1

换句话说,ASP比CGI可能快10倍,因此勿使用CGI程式可以改善IIS的执行效率。

以弹性(Flexibility)而言:ASP > CGI > ISAPI > 静态网页(Static)。

以安全(Security)而言:ASP(独立) = ISAPI(独立)= CGI > ASP(非独立) = ISAPI(非独立)= 静态网页(Static)。

6、增加IIS 5.0电脑CPU数量

根据微软的测试报告,增加IIS 4.0电脑CPU数量,执行效率并不会改善多少;但是增加IIS 5.0电脑CPU数量,执行效率会几乎成正比地提供,换句话说,两颗CPU的IIS 5.0电脑执行效率几乎是一颗CPU电脑的两倍,四颗CPU的IIS 5.0电脑执行效率几乎是一颗CPU电脑的四倍。

IIS 5.0将静态的网页资料暂存於快取(Cache)记忆体当中;IIS 4.0则将静态的网页资料暂存於档案当中。调整快取(Cache)记忆体的保存档案数量可以改善执行效率。

7、启用ASP侦错功能

勿启用ASP侦错功能可以改善执行效率。

如何勿启用ASP侦错功能呢?步骤如下:

於 [Internet服务管理员] 中,选取Web站台、或应用程式的起始目录,按右键选择 [内容],按 [主目录]、[虚拟目录] 或 [目录] 页,按下 [设定] 按钮,选择 [应用程式侦错] 页,不勾选 [启用ASP伺服器端指令侦错]、[启用ASP用户端指令侦错] 选项。

8、静态网页采用HTTP 压缩

静态网页采用HTTP 压缩,大约可以减少20%的传输量。

HTTP压缩功能启用或关闭,系针对整台IIS伺服器来设定。

用户端使用IE 5.0浏览器连线到已经启用HTTP压缩IIS 5.0之Web伺服器,才有HTTP压缩功能。

如何启用HTTP压缩功能呢?步骤如下:

若要启用HTTP压缩功能,方法为在 [Internet服务管理员] 中,选取电脑之 [内容],於 [主要内容] 之下选取 [WWW服务]。然後按一下 [编辑] 按钮,於 [服务] 页上,选取 [压缩静态档案] 可以压缩静态档案,不选取 [压缩应用程式档案] 。

动态产生的内容档案(压缩应用程式档案)也可以压缩,但是须耗费额外CPU处理时间,若% Processor Time已经百分之八十或更多时,建议不要压缩。

WIN2000屏弊某个IP的教程:

首先在开始——程序——管理工具——本地安全策略,然后按照下面图所示,选择IP安全策略,在这里我们可以定义自己的IP安全策略。一个IP安全筛选器由两个部分组成:筛选策略和筛选操作,筛选策略决定哪些报文应当引起筛选器的关注,筛选操作决定筛选器是

“允许”还是“拒绝”报文的通过。所以我们要新建IP安全筛选器,必须新建自己的筛选策略和筛选操作:右击本机的IP安全策略,选择

管理IP筛选器和筛选器操作,在管理IP筛选器管理列表中建立一个新的筛选规则,点添加,然后会出现个IP筛选器列表,在名称里就添IP吧

(可以随便叫的),然后再点添加,会出现个IP筛选器向导,点下一步后源地址选一个特定的IP地址,

然后在把你要屏蔽IP地址添上去,目标地址选本机,协议类型是任意.然后把IP筛选器列表关闭切换到管理筛选器操作,增加一个名为禁止

的操作(名可以随意设的),操作类型为"阻止"(Block)。

再次右击本机的IP安全策略,选择新建IP筛选策略,建立一个名称为IP的筛选器(名可以随意设的),通过增加筛选规则向导,

把刚刚定义的IP筛选策略指定给IP筛选策略,然后在操作选框中选择我们刚刚定义的禁止操作,退出向导窗口,右击IP选指派,

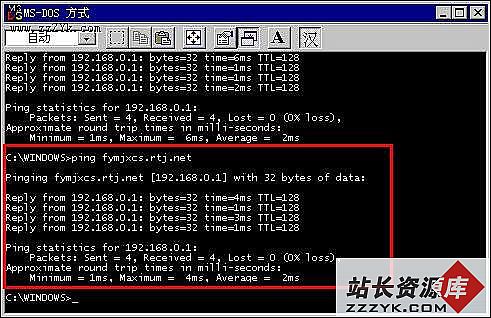

现在你所屏弊的IP就无法访问你服务器了(不用重启服务器),他PING也PING不通,(哈哈,对方以为你服务器挂了呢)补充,也许有很多网友会问这样做很麻烦,要是他IP变了还要再重弄,其实不用重弄,直接在管理IP筛选器和筛选器操作,把以前

建立的IP筛选器列表编辑一下,把IP一改就OK。重新指派一下就生效。屏弊多IP的方法,管理IP筛选器管理列表中再添加一个要屏蔽

某IP的筛选器。然后最后在已经建立完的IP安全策略里在把新建立的IP筛选器加上去就OK。需要注意的是,在右边的IP安全策略只能

指派一个IP安全策略,不能同时指派多个,所在大家在屏弊多IP时候千万不要添加多个IP安全策略,只需要在一个IP安全策略添加多个

IP筛选器就可以。

上一个:我的qmail安装历程

下一个:几款ADSLModem的端口映射做法