通过对PHP一些服务器端特性的配置加强PHP的安全

前面象Shaun Clowes和rfp等都比较具体的介绍了php、cgi程序在编程过程中碰到的问题,以及如何通过应用程序漏洞突破系统,这篇文章我们来通过对php的一些服务器端特性来进行配置加强php的安全。写cgi脚本的时候我们的确一定注重各种安全问题,对用户输入进行严格的过滤,但是常在岸边走哪有不湿鞋,吃烧饼哪有不掉芝麻,人有失蹄马有失手,连闻名的phpnuke、phpMyAdmin等程序都出现过很严重的问题,更何况象我等小混混写的脚本。所以现在我们假设php脚本已经出现严重问题,比如象前一阵子 phpnuke的可以上传php脚本的大问题了,我们如何通过对服务器的配置使脚本出现如此问题也不能突破系统。

1、编译的时候注重补上已知的漏洞

从4.0.5开始,php的mail函数加入了第五个参数,但它没有好好过滤,使得php应用程序能突破safe_mode的限制而去执行命令。所以使用4.0.5和4.0.6的时候在编译前我们需要修改php源码包里ext/standard/mail.c文件,禁止mail函数的第五参数或过滤shell字符。在mail.c文件的第152行,也就是下面这行:

if (extra_cmd != NULL) {

后面加上extra_cmd=NULL;或extra_cmd = php_escape_shell_cmd(extra_cmd);然后编译php那么我们就修补了这个漏洞。

2、修改php.ini配置文件

以php发行版的php.ini-dist为蓝本进行修改。

1)Error handling and logging

在Error handling and logging部分可以做一些设定。先找到:

display_errors = On

php缺省是打开错误信息显示的,我们把它改为:

display_errors = Off

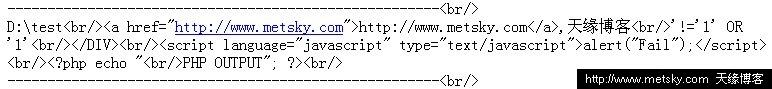

关闭错误显示后,php函数执行错误的信息将不会再显示给用户,这样能在一定程度上防止攻击者从错误信息得知脚本的物理位置,以及一些其它有用的信息,起码给攻击者的黑箱检测造成一定的障碍。这些错误信息可能对我们自己有用,可以让它写到指定文件中去,那么修改以下:

log_errors = Off

改为:

log_errors = On

以及指定文件,找到下面这行:

;error_log = filename

去掉前面的;注释,把filename改为指定文件,如/usr/local/apache/logs/php_error.log

error_log = /usr/local/apache/logs/php_error.log

这样所有的错误都会写到php_error.log文件里。

2)Safe Mode

php的safe_mode功能对很多函数进行了限制或禁用了,能在很大程度解决php的安全问题。在Safe Mode部分找到:

safe_mode = Off

改为:

safe_mode = On

这样就打开了safe_mode功能。象一些能执行系统命令的函数shell_exec()和``被禁止,其它的一些执行函数如:exec(), system(), passthru(), popen()将被限制只能执行safe_mode_exec_dir指定目录下的程序。假如你实在是要执行一些命令或程序,找到以下:

safe_mode_exec_dir =

指定要执行的程序的路径,如:

safe_mode_exec_dir = /usr/local/php/exec

然后把要用的程序拷到/usr/local/php/exec目录下,这样,象上面的被限制的函数还能执行该目录里的程序。

关于安全模式下受限函数的具体信息请查看php主站的说明:

http://www.php.net/manual/en/features.safe-mode.php

3)disable_functions

假如你对一些函数的危害性不太清楚,而且也没有使用,索性把这些函数禁止了。找到下面这行:

disable_functions =

在”=“后面加上要禁止的函数,多个函数用”,“隔开。

3、修改httpd.conf

假如你只答应你的php脚本程序在web目录里操作,还可以修改httpd.conf文件限制php的操作路径。比如你的web目录是/usr/local/apache/htdocs,那么在httpd.conf里加上这么几行:

补充:Php教程,Php安全