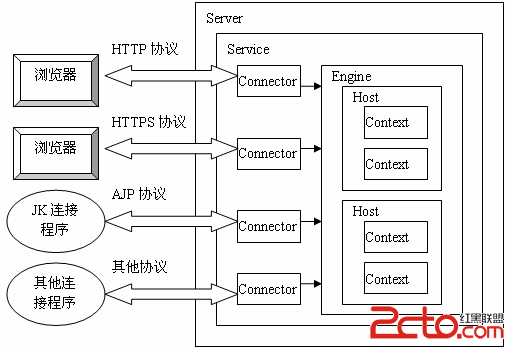

tomcat ssl单向/双向

tomcat6配置:

1.单向认证,就是传输的数据加密过了,但是不会校验客户端的来源

2.双向认证,如果客户端浏览器没有导入客户端证书,是访问不了web系统的,找不到地址

如果只是加密,我感觉单向就行了。

如果想要用系统的人没有证书就访问不了系统的话,就采用双向

单向配置:

第一步:为服务器生成证书

使用keytool 为 tomcat 生成证书,假定目标机器的域名是“ localhost ”, keystore 文件存放在“ c:\tomcat.keystore ”,口令为“ password ”,使用如下命令生成:

keytool -genkey -v -alias tomcat -keyalg rsa -validity 3650 -keystore c:\tomcat.keystore -dname "cn=localhost,ou=cn,o=cn,l=cn,st=cn,c=cn" -storepass password -keypass password

这个tomcat.cer是为了解决不信任时要导入的

keytool -export -alias tomcat -keystore c:\tomcat.keystore -file c:\tomcat.cer -storepass password

第四步:配置tomcat 服务器

打开tomcat 根目录下的 /conf/server.xml ,找到如下配置段,修改如下:

<connector port="8443" protocol="http/1.1" sslenabled="true"

maxthreads="150" scheme="https" secure="true"

clientauth="false" sslprotocol="tls"

keystorefile="c:/tomcat.keystore" keystorepass="password" >

应用程序的web.xml 可以加上这句话: 具体web系统

<!-- authorization setting for ssl -->

<auth-method>client-cert</auth-method>

<realm-name>client cert users-only area</realm-name>

</login-config>

<security-constraint>

<!-- authorization setting for ssl -->

<web-resource-collection >

<web-resource-name >ssl</web-resource-name>

<url-pattern>/*</url-pattern>

</web-resource-collection>

<user-data-constraint>

<transport-guarantee>confidential</transport-guarantee>

</user-data-constraint>

</security-constraint>

到这里启动tomcat,输入 https://localhost:8443/

这时再打开会弹出一个提示框:证书不可信任,有一个警告,说什么需要机构颁发。

这时再双击第一步生成的tomcat.cer。一直下一步,最后选“是”。

导入后,再输入地址就不是提示了。直接转向tomcat的猫页,说明成功了。

双向配置:

第一步:为服务器生成证书

使用keytool 为 tomcat 生成证书,假定目标机器的域名是“ localhost ”, keystore 文件存放在“ c:\tomcat.keystore ”,口令为“ password ”,使用如下命令生成:

keytool -genkey -v -alias tomcat -keyalg rsa -validity 3650 -keystore c:\tomcat.keystore -dname "cn=localhost,ou=cn,o=cn,l=cn,st=cn,c=cn" -storepass password -keypass password

这个tomcat.cer是为了解决不信任时要导入的

keytool -export -alias tomcat -keystore c:\tomcat.keystore -file c:\tomcat.cer -storepass password

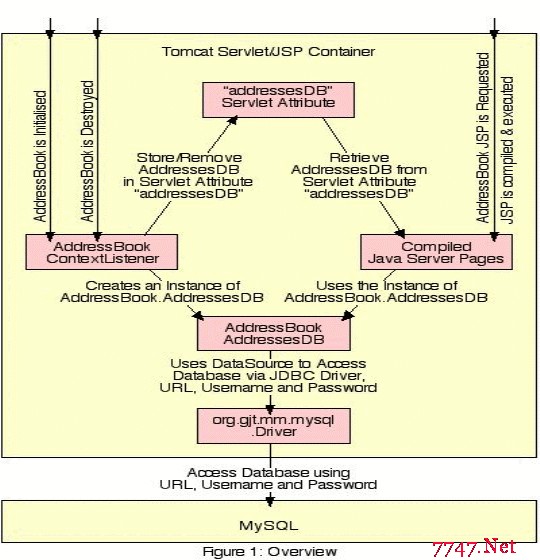

第二步:为客户端生成证书

下一步是为浏览器生成证书,以便让服务器来验证它。为了能将证书顺利导入至ie 和 firefox ,证书格式应该是 pkcs12 ,因此,使用如下命令生成:

keytool -genkey -v -alias mykey -keyalg rsa -storetype pkcs12 -validity 3650 -keystore c:\my.p12 -dname "cn=mykey,ou=cn,o=cn,l=cn,st=cn,c=cn" -storepass password -keypass password

第三步:让服务器信任客户端证书

由于是双向ssl 认证,服务器必须要信任客户端证书,因此,必须把客户端证书添加为服务器的信任认证。由于不能直接将 pkcs12 格式的证书库导入,我们必须先把客户端证书导出为一个单独的 cer 文件,使用如下命令:

keytool -export -alias mykey -keystore c:\my.p12 -storetype pkcs12 -storepass password -rfc -file c:\my.cer

通过以上命令,客户端证书就被我们导出到“c:\my.cer ”文件了。下一步,是将该文件导入到服务器的证书库,添加为一个信任证书:

keytool -import -v -file c:\my.cer -keystore c:\tomcat.keystore -storepass password

通过list 命令查看服务器的证书库,我们可以看到两个输入,一个是服务器证书,一个是受信任的客户端证书:

keytool -list -keystore c:\tomcat.keystore -storepass password

第四步:配置tomcat 服务器

打开tomcat 根目录下的 /conf/server.xml ,找到如下配置段,修改如下:

<connector port="8443" protocol="http/1.1" sslenabled="true"

maxthreads="150" scheme="https" secure="true"

clientauth="true" sslprotocol="tls"

keystorefile="c:/tomcat.keystore" keystorepass="password"

truststorefile="c:/tomcat.keystore" truststorepass="password"/>

应用程序的web.xml 可以加上这句话: 具体web系统

<!-- authorization setting for ssl -->

<auth-method>client-cert</auth-method>

<realm-name>client cert users-only area</realm-name>

</login-config>

<security-constraint>

<!-- authorization setting for ssl -->

<web-resource-collection >

<web-resource-name >ssl</web-resource-name>

<url-pattern>/*</url-pattern>

</web-resource-collection>

<user-data-constraint>

<transport-guarantee>confidential</transport-guarantee>

</user-data-constraint>

</security-constraint>

到这里启动tomcat,输入 https://localhost:8443/,是访问不了的:原因客户端证书没有导入浏览器

双击 “c:\my.p12” 即可将证书导入至 ie :输入创建时候的密码,password

这时再打开会弹出一个提示框:证书不可信任,有一个警告,说什么需要机构颁发。

这时再双击第一步生成的tomcat.cer。一直下一步,最后选“是”。

导入后,再输入地址就不是提示了。直接转向tomcat的猫页,说明成功了。

其他:

1.ssl默认端口是443,如果web系统不需要带端口访问的,可以修改,去找找资料,我没试过。

2.如果要批量生成客户端的话,找找批量生成工具,我搜到过。

补充:软件开发 , Java ,